Novo malware para android intercepta sms recebidos

Baseado no Android.Pincer esta nova versão do malware para Android detectado pela empresa Dr. Web Android.Pincer.2.origin funciona da mesma forma que o seu irmão mais velho e depende do utilizador.

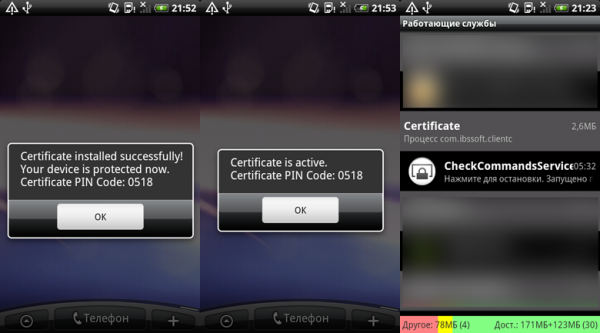

Fazendo-se passar como um certificado de segurança, ao permitir a sua instalação o utilizador apenas visualizará uma única imagem (abaixo) a confirmar a instalação do certificado de segurança, a partir desse momento mais nenhuma notificação nem mensagem surge vinda deste malware.

A partir deste momento o malware é carregado durante a inicialização do telefone através do serviço CheckCommandServices conectando a um servidor remoto e enviado alguma informação sobre o utilizador e o equipamento nomeadamente:

- Modelo do equipamento

- Número de série

- IMEI

- Operador

- Número telefone

- Lingua pré-definida do sistema

- Versão do sistema operativo

- Existência de permissões de admin/root.

O malware após este envio inicial fica suspenso a aguardar a recepção de comandos adicionais entre os quais segundo o site Dr. Web:

- start_sms_forwarding [telephone number] – encaminhar as mensagens para um número

- stop_sms_forwarding — Parar encaminhamento de mensagens

- send_sms [phone number and text] — Enviar sms

- simple_execute_ussd — Enviar uma mensagem USSD

- stop_program—Parar o programa

- show_message—Mostrar mensagem no ecrã do terminal

Esta versão do Pincer parece ter sido criada apenas para ataques específicos em vez de disseminação em massa, uma vez que apenas é possivel infectar o dispositivo após instalação da aplicação infectada e até ao momento nenhuma aplicação no Google Play foi reportada como tendo sido alvo deste malware.

Fica o aviso contudo para quem fez a alteração do seu Android e consegue instalar aplicações criadas por outras fontes.